OpenWrt中DNS配置实现全局去广告

Posted on

In

DEBUG的日常

OpenWrt中DNS配置实现全局去广告

问题

最近家里DNS一直有问题,重新梳理了以下,目前是adguardhome作为dnsmasq的上游服务器,也就是说客户端请求先通过dnsmasq分流,国内的域名上游为adguardhome,国外域名上游为PDNSD,这样就导致adguardhome里的请求都是localhost,而且国外的请求不走adguardhome的过滤

解决思路

让AdGuardHome作为直接接受53端口的DNS请求,AdGuardHome进行给广告过滤后再将请求转发给dnsmasq,dnsmasq对域名根据科学上网列表进行处理,国内域名直接走运营商DNS服务器,科学上网域名转发到PDNSD进行解析。

优点

在去广告列表里的域名可以全局生效,手机也能加强一点点隐私保护;其次AdGuardHome里也能看到不同客户端的DNS请求了,同时也可以看到及过滤外网网站的请求了

配置方法

- 首先在网络配置-DHCP/DNS-高级设置中,将 DNS 服务器端口改为6666

- AdGuardHome 插件后台,重定向模式为: “使用53端口替换dnsmasq”

- AdGuardHome web后台,将上游DNS服务器设置为: 127.0.0.1:6666

- 然后在网络配置-DHCP/DNS-基本设置中,将上游DNS服务器设置为光猫IP

遇到的问题

- AdGuardHome设置为“重定向53端口到AdGuardHome”失败,原因是wsdd2服务占用了5355端口,在软件包管理中卸载即可

- 不需要注释iptables的禁用53端口的规则

docker重启配置生效的测试

Posted on

In

DEBUG的日常

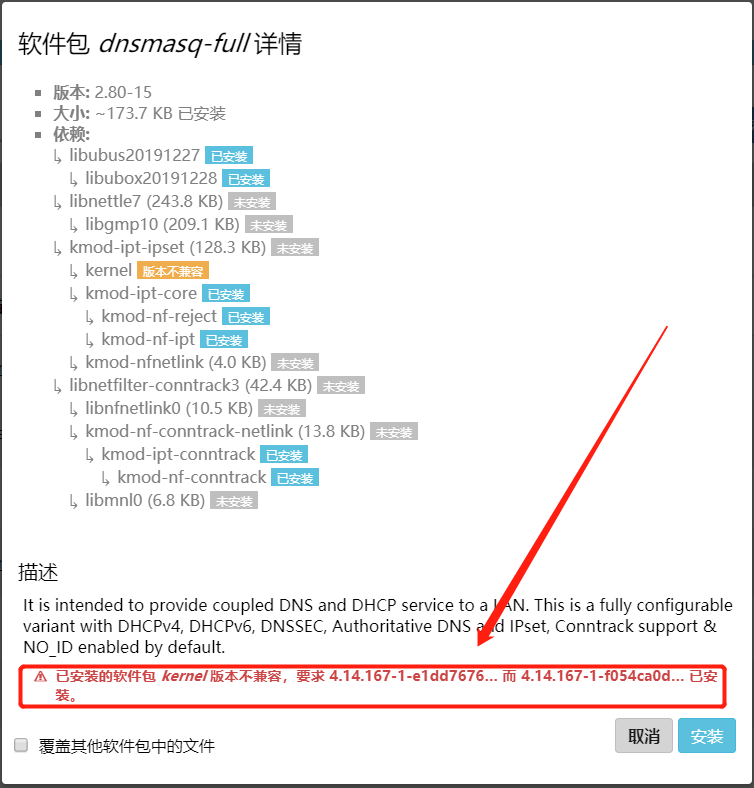

openwrt下内核插件不兼容问题的解决

Posted on

In

DEBUG的日常

社会工程学攻击的一些想法

Posted on

In

红队

Mac下配置JAVA_HOME

Posted on

In

DEBUG的日常

Mac下配置JAVA_HOME

今天想调一个JAVA程序,报错,搜了一下是由于Mac JAVA1.8.0_151自身的一个Bug,升级到152就可以解决,然后我IDEA和命令行看了一下JAVA版本是JAVA1.8.0_151,可我之前一直有开启JAVA的自动更新,系统中JAVA的控制面板也显示我的版本是261。

思考了一下应该是更新之后另外写到了其他目录下。

1 | $ echo $JAVA_HOME |

/Library/Java/JavaVirtualMachines/ 目录下没有其他目录,网上搜了一下,更新后的文件会被放在 /Library/Internet Plug-Ins/JavaAppletPlugin.plugin/Contents/Home/bin 中

在目录下执行

1 | $ ./java -version |

剩下的就是替换自己profile文件里的JAVA_HOME了:

1 | export JAVA_HOME='/Library/Internet Plug-Ins/JavaAppletPlugin.plugin/Contents/Home' |

保存,执行

1 | $ source ~/.zshrc |

整理红队打点常用的利用点

Posted on

In

红队

整理红队打点常用的利用点

一般攻击流程

1 | 入口权限 => 内网搜集/探测 => 免杀提权[非必须] => 抓取登录凭证 => 跨平台横向 => 入口维持 => 数据回传 => 定期权限维护 |

0x01 入口权限获取

1 | 绕CDN找出目标所有真实ip段 |

常用反弹shell方法

Posted on

In

红队

TTRSS的SELF_URL_PATH错误问题

Posted on

In

DEBUG的日常

TTRSS的SELF_URL_PATH错误问题

给自建的 TTRSS 增加https,签名完证书后时提示

1 | Please set SELF_URL_PATH to the correct value for your server |

解决方法如下

- docker-compose.yml 配置中 SELF_URL_PATH 的URL需要是博客完整路径,如https://xx.xx.com

- nginx 配置文件中 proxy_pass 只能写成http://,不能写成https://

- 80端口自动跳转参考代码如下

1

2

3

4

5server {

listen 80;

server_name xxx.xxx.wang;

return 301 https://xxx.xxx.wang$request_uri;

}